Le renforcement des capacités de renseignement sur les cybermenaces n'a jamais été aussi important qu'en 2021. Les attaques contre les entreprises de toutes tailles augmentent rapidement. Dans le même temps, la clandestinité criminelle est plus vaste et plus différenciée que jamais. Une seule cyberattaque contre une entreprise peut impliquer des dizaines d'acteurs malveillants exerçant chacun des rôles hautement spécialisés.

Gagner visibilité sur le dark web est un élément essentiel de la protection contre les risques numériques. Les forums Web profonds et sombres sont une riche source de renseignements sur les menaces. L'identification des informations d'identification de compte divulguées peut permettre à votre organisation d'identifier les cyberattaques potentielles avant qu'elles ne se produisent et vous donner la possibilité de les empêcher.

Qu'est-ce que la Threat Intelligence ?

Les renseignements sur les menaces sont les connaissances et les outils qui permettent aux organisations de comprendre le paysage des cybermenaces et de prévenir ou d'atténuer les attaques contre leurs réseaux, systèmes ou applications à l'aide de la collecte de données.

Le renseignement sur les menaces n'est pas simplement données. Plutôt, c'est contextuel données qui peuvent vous aider à prendre des décisions éclairées en matière de sécurité en comprenant mieux :

- L'attaquant

- Leurs motivations

- Leurs capacités

- Leurs comportements d'attaque

- Indicateurs potentiels de compromission (IoC) à surveiller

En tirant parti des renseignements sur les menaces, vous pouvez proactive combattez les acteurs menaçants et les violations de données, et permettez à vos équipes de sécurité de les devancer.

Threat Intelligence sur le Dark Web

Le Dark Web se caractérise par son anonymat et sa nature cachée. Les cybercriminels y vendent régulièrement d'énormes quantités de données volées, notamment des identifiants de connexion, du code propriétaire et de la propriété intellectuelle. En 2020, plus de 18 milliards enregistrements d'identité bruts passés par le Dark Web. Tout ce dont un acheteur a besoin, c'est d'un navigateur Tor et de quelques Bitcoins, et il peut commencer à "faire ses courses" tout de suite.

Bien qu'il s'agisse d'énormes problèmes de cybersécurité pour les organisations, ils peuvent également permettre à votre organisation d'extraire des renseignements sur les menaces. Par surveiller ces sources du dark web, vous pouvez comprendre les dernières menaces, les placer dans le contexte de votre propre infrastructure de cybersécurité et prendre des mesures proactives pour les renforcer.

Types de Threat Intelligence sur le Dark Web

Vous pouvez trouver de nombreux types de renseignements sur les menaces pour découvrir, détecter et prévenir les menaces. Dans de nombreux cas, les renseignements sur les menaces peuvent être cachés sur les places de marché derrière des exigences d'authentification. L'utilisation d'outils spécialisés de renseignement sur les menaces du dark web peut faciliter la tâche, car dans de nombreux cas, ils ont déjà accès à des marchés fermés.

Attaques ciblées

Dans certains cas, les acteurs de la menace discuteront d'attaques ciblées contre des individus et des organisations spécifiques sur des forums et des marchés du dark web. Ces conversations peuvent fournir des informations précieuses sur les vecteurs d'attaque potentiels et informer votre équipe de gestion des risques.

Informations d'identification exposées

In 2020, les informations d'identification de près de 134 1000 cadres du Fortune 543 de niveau C ont été exposées sur le Dark Web, ainsi que celles de plus de 2021 millions d'employés. En juin XNUMX, une entité a mis en ligne 100GB de mots de passe volés et divulgués contenant 8.4 milliards d'entrées sur un forum d'utilisateurs du Dark Web.

Les informations d'identification sont extrêmement précieuses sur le Dark Web, permettant aux cybercriminels de les utiliser pour mener à bien des attaques rentables de bourrage d'informations d'identification et de prise de contrôle de compte (ATO).

Valeur en tant que renseignements sur les menaces : Utilisez ces informations pour renforcer vos politiques de mot de passe, éduquer les utilisateurs sur les dangers de l'utilisation de mots de passe faibles ou courants et renforcer votre infrastructure d'accès avec l'authentification multifacteur (MFA).

Informations sur la vulnérabilité

Chaque application présente des vulnérabilités qui peuvent être exploitées par des cybercriminels. Les logiciels open source sont particulièrement menacés. Dans 2020, 94 % des projets s'appuient sur des composants open source, ce qui peut entraîner des risques supplémentaires. Les vulnérabilités zero-day sont particulièrement répandues sur le Dark Web. Étant donné qu'il n'existe pas encore de correctifs de sécurité pour ces failles, les pirates peuvent les exploiter pour attaquer les entreprises.

Valeur en tant que renseignements sur les menaces : Les informations sur ces vulnérabilités peuvent vous aider à identifier les lacunes de votre logiciel, à mettre en place des contrôles efficaces pour prévenir une attaque et à corriger les lacunes dès la publication du correctif.

Menaces d'initiés

Les menaces internes représentent un énorme risque de cybersécurité pour votre organisation, qu'elles proviennent d'employés, de fournisseurs, de partenaires ou de revendeurs actuels ou anciens.

Valeur en tant que renseignements sur les menaces : Le Dark Web est une riche source d'informations sur les menaces internes et les initiés qui cherchent à vendre les secrets commerciaux, la propriété intellectuelle ou les données sensibles de votre entreprise. Surveillez les sites de collage, les marchés souterrains et les forums d'utilisateurs pour le nom de votre organisation. Si elle apparaît, enquêtez sur la menace interne et prenez des mesures pour l'atténuer avant qu'elle n'entraîne une violation d'accès, une fuite de données ou une tentative de cyber-extorsion.

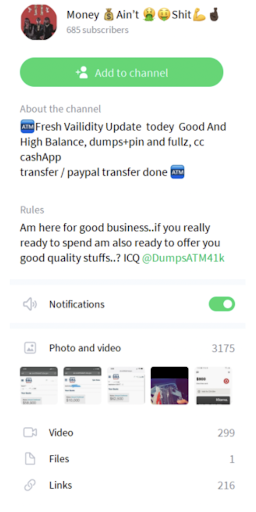

Comptes piratés

Les acheteurs et les vendeurs sur le Dark Web interagissent directement pour partager des informations sur différents types de comptes d'utilisateurs, notamment les e-mails, les comptes bancaires, les sites de commerce électronique et les réseaux sociaux. Des bases de données d'entreprises contenant des informations sensibles sur les comptes des employés, les partenariats, les contrats, les accords de fusion-acquisition, etc. apparaissent également fréquemment.

Valeur en tant que renseignements sur les menaces : Les informations sur les comptes piratés sont également des informations précieuses sur les menaces qui peuvent vous aider à renforcer votre profil de sécurité. Analysez régulièrement le Dark Web pour vérifier si le nom de votre entreprise, les détails de votre compte ou votre base de données apparaissent sur une place de marché ou une application de messagerie. Si c'est le cas, agissez immédiatement pour vous assurer que les informations ne peuvent pas être utilisées pour exploiter ou extorquer votre organisation.

Selon notre recherche, le harponnage efficace représente jusqu'à 95 % des attaques ciblant les réseaux d'entreprise. Les utilisateurs ouvrent 30 % des e-mails de phishing, 12 % de ceux qui sont ciblés cliquant sur le lien ou le fichier malveillant. Selon les données, un employé sur huit fournit des informations sensibles sur un site de phishing, une seule attaque de harponnage coûtant en moyenne 1.6 million de dollars.

Botnets à vendre

Les informations d'identification volées, le code source et les informations de paiement ne sont pas tout ce qui est en vente sur le dark web. Certains acteurs malveillants ont construit des réseaux massifs d'ordinateurs zombies qui peuvent être loués ou achetés et utilisés pour lancer des cyberattaques telles que le déni de service distribué, la fraude bancaire et le spam. Des bots individuels peuvent être achetés pour moins de 100 $.

De plus, les botnets peuvent aider les pirates à lancer des attaques de manière anonyme sans autant risquer d'être retracés à une source spécifique, ce qui réduit les risques pour l'attaquant. Les vendeurs de botnet sont devenus si sophistiqués qu'ils ont plugins créés que les attaquants potentiels peuvent télécharger sur leur navigateur pour imiter l'empreinte digitale d'autres utilisateurs.

Comment trouver des renseignements sur les menaces sur le Dark Web

Le meilleur moyen d'extraire des informations sur les menaces du Dark Web consiste à utiliser un service de surveillance d'un fournisseur spécialisé. Flare propose une outil de protection contre les risques numériques facile à utiliser qui vous permet de tirer parti des renseignements sur les menaces sans avoir besoin d'un personnel spécialisé.

L'autre option consiste à surveiller le Dark Web par vous-même. L'avantage de cette approche est que vous pouvez adapter la recherche à vos besoins spécifiques. Cependant, le Dark Web n'est pas indexé par Google et les autres moteurs de recherche. Par conséquent, il peut être difficile de naviguer et de trouver des informations exploitables sur les menaces. De plus, la navigation sans but peut être dangereuse pour les utilisateurs inexpérimentés.

Si vous préférez tout de même cet itinéraire, voici quelques conseils pour vous guider (attention recommandée !) :

- Pour trouver des sites Dark, trouver des références sur des annuaires, des boards ou des forums

- Ne regardez que les sites qui peuvent potentiellement fournir des informations pertinentes sur les menaces, par exemple les messages ou les discussions de forum

- Évitez toute action ou terme de recherche qui pourrait identifier votre organisation ou vous en tant qu'individu. L'utilisation d'une plate-forme comme Flare peut aider en effectuant des recherches sur des copies en cache hors ligne de sites Web sombres.

- Avis Liens Web sombres, Oignonsou Passé d'oignon pour trouver des liens de sites Web

- Utilisez l'option ahmia moteur de recherche pour trouver des sites sombres

- Recherchez des informations sur les menaces :

o Le wiki caché: Wikipédia du Dark Web

o PwDB: Base de données de mots de passe

o Crainte: Le Reddit du Dark Web

Renseignements automatisés sur les menaces du dark web

Des informations contextuelles et exploitables sur les menaces sont cruciales pour la sécurité de votre organisation. Le Dark Web offre de nombreuses opportunités pour extraire ces informations et les utiliser pour identifier, profiler et atténuer les risques de cybersécurité. S'il est utilisé correctement, il peut être un ajout puissant à votre écosystème de sécurité et vaincre les acteurs de la menace à leur propre jeu. Le processus de collecte de données, d'affinement et de chasse aux menaces peut prendre du temps sans la bonne équipe ou les bons outils.

Le Dark Web ne devrait cependant pas être votre seule préoccupation. Bien qu'il puisse être tentant de concentrer toutes les ressources de renseignement sur les menaces spécifiquement sur la surveillance du dark web, la surveillance du web clair et profond peut également apporter une valeur énorme aux organisations. Les acteurs de la menace publient régulièrement des informations d'identification divulguées sur pastebin et d'autres services.

Flare Systems fournit un outil facile à utiliser qui fonctionne en quelques minutes pour trouver des informations exploitables sur les menaces à la fois sur le dark et le deep web. L'utilisation d'une plateforme de protection contre les risques numériques pour trier rapidement le bruit et identifier les menaces qui présentent un risque pour votre organisation peut considérablement étendre vos capacités de cybersécurité à peu de frais.