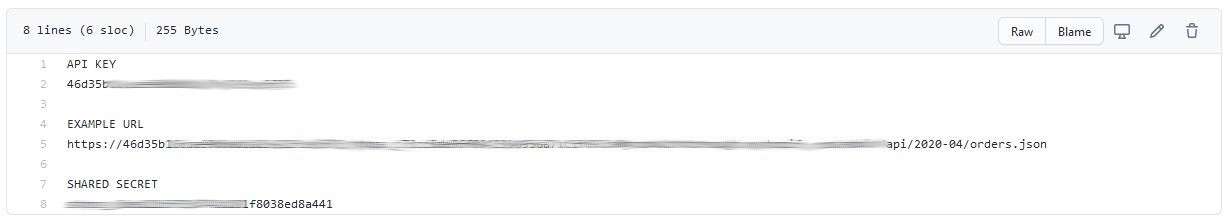

La fuite de données techniques prend de nombreuses formes, mais tourne souvent autour de la publication des mots de passe ou des clés d'accès aux services cloud sur internet. De nombreuses fuites de données techniques ne sont pas le résultat d'un acteur malveillant. En effet, les fuites peuvent provenir de développeurs bien intentionnés qui se contentent trop partager de leur code sur les référentiels de code source.

L'image ci-dessus est un exemple de la facilité avec laquelle un développeur divulgue ses clés d'accès. Dans cette situation, un développeur oublié d'exclure un fichier texte lors de la publication de son code source. Ce fichier texte contenait tous les secrets nécessaires pour se connecter à son fournisseur de commerce électronique. Il a même nommé le fichier clés.txt, permettant décidément aux acteurs malveillants de trouver facilement ces informations et d'en tirer parti.

Profilage des fuyards

Au cours des 4 derniers mois, Flare Systems a détecté plus de 1,000 XNUMX cas de fuites de clés API de plate-forme de commerce électronique sur le seul référentiel de code source Github. Dans cet article de blog, nous analysons le profil des développeurs qui ont divulgué ces clés pour aider votre entreprise à comprendre d'où les fuites sont les plus susceptibles de provenir. Notre analyse est basée sur les 168 individus que nous avons identifiés comme étant à l'origine des fuites.

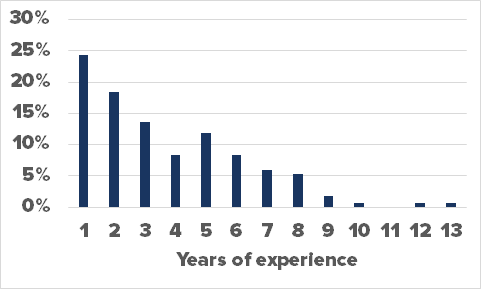

Années d'expérience

On pense les développeurs juniors sont plus susceptibles de commettre l'erreur de divulguer des clés API. Ils n'ont peut-être pas eu la chance d'intégrer les meilleures pratiques de gestion des secrets techniques dans leur routine de codage, ni l'expérience d'une fuite pour comprendre le processus de travail des clés API.

A étude de 2010 confirme que "dans la plupart des cas [de développement de logiciels open-source analysés par les auteurs], l'expertise des développeurs qui introduisent des défauts est en effet faible ».

Notre analyse montre qu'un quart de toutes les fuites de clés API ont été faites par des développeurs qui avaient enregistré leur compte sur Github moins d'un an avant la fuite. Bien sûr, ces développeurs pourraient avoir une expérience beaucoup plus longue, mais cela suggère toujours une forte corrélation entre l'expérience et les fuites de secrets techniques. Jusqu'à 75% de toutes les clés API ont été divulguées par des développeurs avec un compte Github de moins de 5 ans, et l'expérience médiane est inférieure à 4 ans.

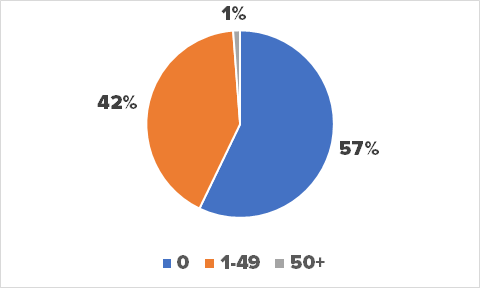

Implication dans la communauté

Les développeurs Github se succèdent de la même manière que les gens se font des amis sur les réseaux sociaux. Les développeurs suivent les autres pour découvrir les nouvelles tendances et recevoir des mises à jour sur les projets qu'ils aiment. 995 des développeurs qui ont divulgué des clés API n'étaient pas populaires sur Github ; leur score de suiveur était en effet inférieur à 50. Près de 60% des développeurs qui ont divulgué des clés API avaient en fait 0 abonnés, et, dans notre échantillon, le nombre moyen d'abonnés était de 3.

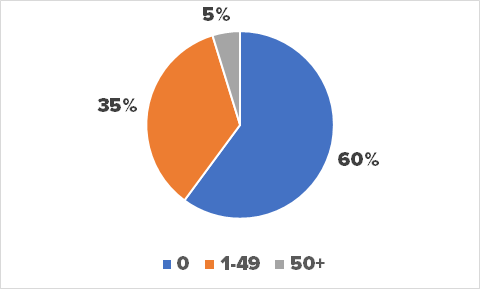

Une autre mesure pour évaluer l'implication dans la communauté est le nombre d'étoiles qu'un développeur a reçues. Notre analyse montre que 95 % des développeurs qui ont divulgué des clés d'API avaient moins de 50 étoiles. Plus de 60% des développeurs avaient reçu 0 étoile, suggérant une fois de plus que leur implication dans la communauté du développement était très faible.

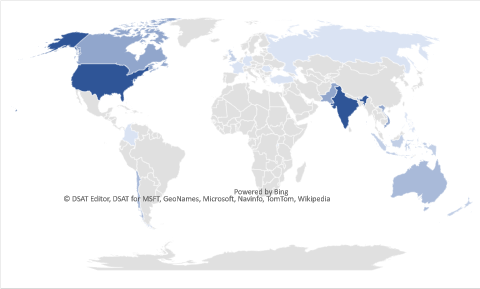

Distribution géographique

Dans environ un tiers des cas, les profils Github indiquent l'emplacement du développeurs qui ont divulgué des clés API.

Notre analyse suggère que les États-Unis et l'Inde sont les deux régions les plus courantes, bien que des pays comme le Canada, le Vietnam et le Pakistan soient également bien représentés parmi les origines des fuites. Cela suggère que les indépendants à distance ne sont pas les seuls responsables de ces fuites.

Comment prévenir au mieux les fuites de secrets techniques

Nos résultats suggèrent les sources les plus probables de fuites de secrets techniques sont des développeurs juniors qui ne sont pas encore pleinement intégrés dans la communauté des développeurs.

Ces développeurs peuvent être des pigistes embauchés dans des pays comme l'Inde, le Pakistan et le Vietnam, ou peuvent être situés dans des pays industrialisés occidentaux comme les États-Unis, le Canada et l'Australie.

Il est important de réaliser, cependant, que les développeurs expérimentés sont également des fuites potentielles. Dans notre ensemble de données, des développeurs ayant jusqu'à 13 ans d'expérience ont commis l'erreur de divulguer leurs clés API. Deux développeurs avaient plus de 100 abonnés sur Github, un niveau de popularité difficile à atteindre. Enfin, 8 développeurs ont obtenu plus de 100 étoiles de la part de la communauté, soulignant leur contribution au développement logiciel.

En conclusion, notre analyse suggère que des politiques de codage claires et sécurisées sont nécessaires pour aider les développeurs juniors à ne pas faire d'erreurs. Cependant, ces politiques ne suffisent pas et doivent être accompagnées d'une surveillance continue des référentiels de code source pour détecter au plus tôt toute fuite de secret technique. Preuves anecdotiques suggère que les acteurs malveillants profitent des erreurs en quelques heures. En engageant un service pour surveiller chaque ligne de code que vos développeurs internes et indépendants publient, vous pouvez prévenir une grande partie des dommages causés par les attaques et protéger votre marque et votre réputation.